解密:黑客如何监听电话?

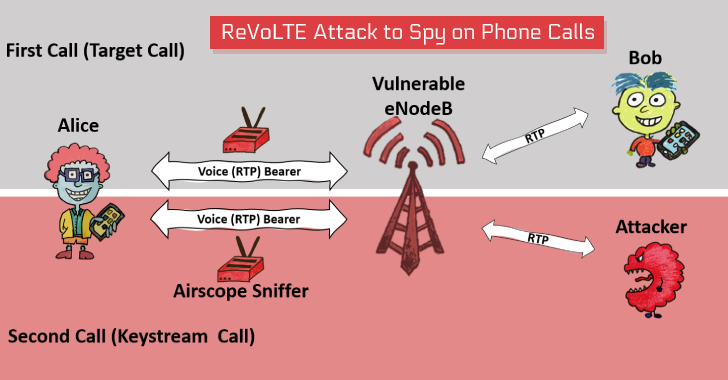

据东方联盟研究报告:一种称为“ ReVoLTE ”的新攻击,该攻击可能使远程攻击者破坏VoLTE语音通话所使用的加密并监视目标电话。

该攻击没有利用LTE语音(VoLTE)协议中的任何漏洞;相反,它实际上利用了大多数电信提供商对LTE移动网络的弱实施,从而允许攻击者窃听目标受害者拨打的加密电话。

VoLTE或长期演进语音协议是用于移动电话和数据终端(包括物联网(IoT)设备和可穿戴设备)的标准高速无线通信,其部署了4G LTE无线电接入技术。

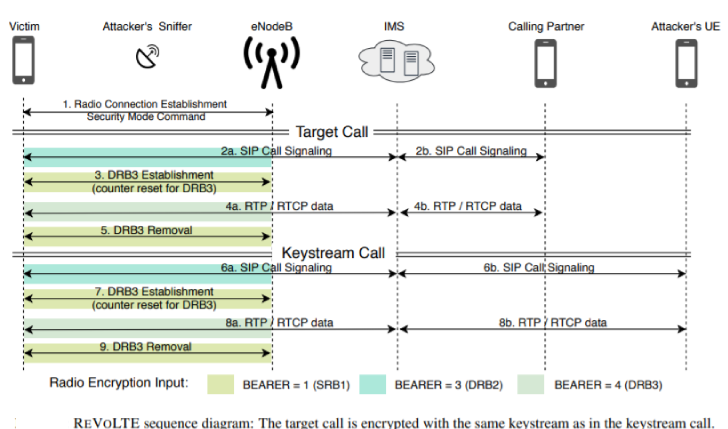

问题的症结在于,大多数移动运营商经常在一个无线连接内对两个后续呼叫使用相同的密钥流,以对电话和同一基站(即移动电话塔)之间的语音数据进行加密。

因此,新的ReVoLTE攻击利用了易受攻击的基站对相同密钥流的重用,从而使攻击者可以在以下情况下解密VoLTE供电的语音呼叫的内容。

要发起此攻击,攻击者必须与受害人连接到同一基站,并放置下行链路嗅探器,以监视和记录受害人对以后需要解密的其他人的“定向呼叫”,这是攻击的一部分。ReVoLTE攻击的第一阶段。

一旦受害者挂断了“目标呼叫”,通常要求攻击者立即在10秒内呼叫受害者,这将迫使易受攻击的网络在受害者和攻击者之间使用与先前使用的相同无线电连接发起新呼叫有针对性的致电。

当目标和密钥流调用使用相同的用户平面加密密钥时,会发生密钥流重用。由于每个新的无线连接都会更新此密钥,因此攻击者必须确保密钥流调用的第一个数据包在活动阶段之后到达活动阶段。

一旦建立连接,作为第二阶段的一部分,攻击者需要使受害者参与对话并以纯文本形式进行记录,

这将有助于攻击者以后反向计算后续调用所使用的密钥流,从而实施端到端的攻击。

来源:《微信公众号:郭盛华》原创文章,转载请注明出处

关于作者